域名反向解析在自建邮件群发服务器中的应用

2013-05-16

自建搭建邮件服务器(SMTP和POP3一体的服务器)用于邮件群发必须解决两个基本问题:

(1)域名反向解析问题;

(2)SPF记录问题。

关于SPF记录的问题我们在http://qunfa.abot.cn/post/103.html有详细的说明,就不赘述了。这里重点讨论一下域名反向解析。

我们都知道,平时看网页的流程是这样的:浏览器通过SOCKET协议将域名解析为IP地址,然后将带域名信息的HTTP数据包送到对应的IP的主机上,主机服务器解释这个HTTP数据包,识别其中的域名信息,然后读取对应的网站中网页推送过来,即我们看到的HTML代码。

所以这个过程简单的说,就是将域名转为IP地址,这个过程叫“域名解析”。

那么,域名的反向解析,不言而喻,就是将IP地址转换为对应的域名,是域名解析的逆过程。这种方法已经成为目前大多数Email服务器识别垃圾邮件的重要标准,有些对安全性要求高的邮件服务器,对于域名反向解析不对的邮件,甚至直接丢失掉。

那么怎么查询和验证域名反向解析呢?我们以sina邮箱为例来看一下。

通过Windows操作系统自带的nslookup命令,我们查询sina.com有的mx如下图所示:

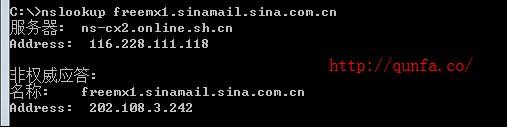

以第一条MX记录为例,我们找到他的IP地址如下图:

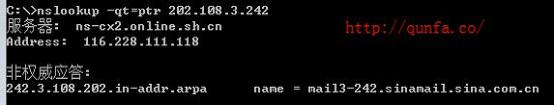

Sina邮箱为了避免从他们服务器发出的邮件被对方识别为垃圾邮件,应该做了域名反向解析,即对方收件服务器发现Email来自202.108.3.242,会查询这个IP对应的域名是什么,而且希望得到的答案是“sinamail.sina.com.cn”这个域的,过程如下图:

那么收件人服务器据此判断这封Email的来源是安全的。

有网站维护经验的人都知道,将域名指向IP,只要有这个域名的管理权,就可以做到。那么将IP指向域名呢?同样道理,有IP管理权的人可以做到。我们平时上网必须要公网IP,但必须明白,我们拥有的只是这个IP的使用权,而IP的管理权一般都在你的ISP。如果你连ISP都不知道,那么建议先学习这个基础知识后再从头看本文。

因此,需要做域名的反向解析,必须和你的ISP联系,这个是跳不过的,比如你是电信上网,一般都是联系当地的10000号,或者直接联系你的宽带提供商,当然,这些服务不会是免费的。

所以,在邮件群发过程中,有人以为自己搭建一个邮箱服务器,就可以无限制的发送了,其实不是这样的。任何Email服务器出于系统的自我保护,都不会让使用者在短时间内在邮件投递队列中存放大量发送任务,这是SMTP中转投递邮件必须的流程,这也他与EDM直投,如“EDM邮件直投专家”(http://qunfa.abot.cn/post/EDMSender.html),以及Foxmail软件中的“特快专递”等,在原理上最大的区别。而且自建服务器必须面对域名反向解析等问题,因此,个人临时搭建Email服务器群发可行性不大,不如基于QQ、Sina等免费邮箱更为切合实际。